Revisión de Sophos Intercept X Endpoint Protection

Sophos Intercept-X Endpoint Protection sigue siendo una excelente solución de protección de endpoints alojada desde la última vez que la probamos hace un año. El precio del producto varía entre $ 20.00 y $ 40.00 por usuario por año, dependiendo de las funciones que seleccione en el momento de la suscripción, pero se vende estrictamente a través de canales asociados, lo que puede desanimar a algunos compradores. Aún así, Sophos es una gran solución para empresas de cualquier tamaño, ya que es capaz de proteger tanto los principales sistemas operativos (SO) de escritorio como las plataformas de dispositivos móviles. Incluso puede decidir agregar licencias de protección del servidor, lo que significa que obtiene algo de soporte para Linux, aunque no es necesario que se apliquen los entornos de escritorio Linux. Dejando de lado ese pequeño ding, Sophos marca todas las casillas que una empresa podría buscar y lo hace a un precio muy competitivo. Por esta razón, conserva nuestro premio Editors ‘Choice en la categoría de protección de endpoints junto con sus competidores Bitdefender GravityZone Ultra y ESET Endpoint Protection.

Empezando

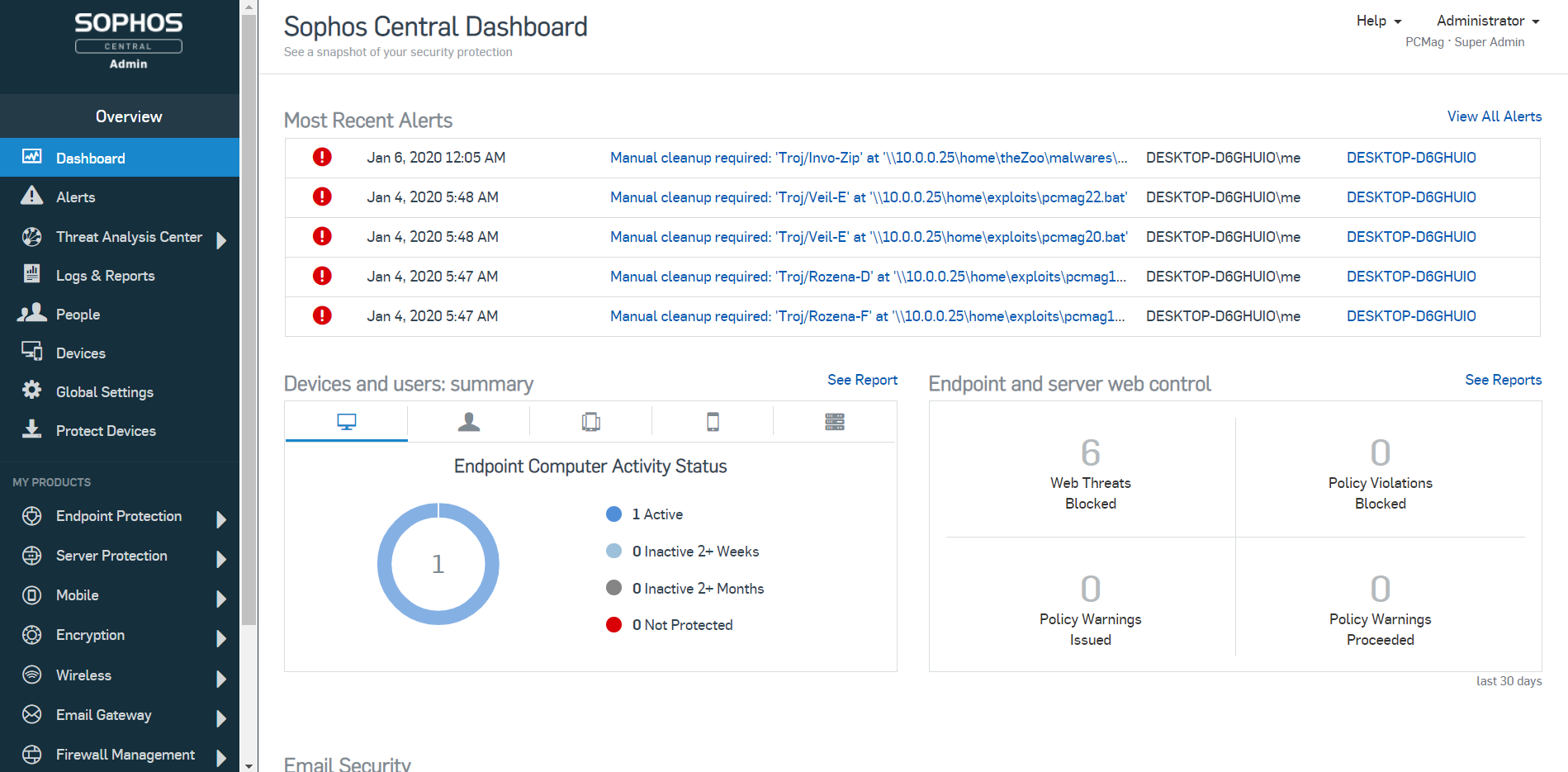

Una vez que se crea su cuenta (que es un proceso que probablemente variará de un socio a otro), comenzar es muy fácil. Iniciar sesión en Sophos Central le da la bienvenida con el Panel de control. En la parte superior están las alertas más recientes (si las hay), lo cual es bueno porque las pone a la vista del administrador de manera rápida y fácil en caso de que haya un problema. A continuación se muestra un resumen de uso, que muestra qué dispositivos están protegidos y cuáles han estado inactivos durante un período de tiempo considerable. Si un dispositivo se cae del mapa por un tiempo, podría ser motivo de preocupación, por lo que esta es otra buena estadística para tener de un vistazo. Si está utilizando el componente Seguridad de correo electrónico, que requiere apuntar los registros MX de su dominio a Sophos, también puede obtener un resumen de la actividad de amenazas de correo electrónico. Las estadísticas web están a la derecha, por lo que si hay algunos intentos de phishing, también se asegurará de conocerlos. Una adición interesante es un flujo de “noticias” en la parte inferior, que intenta mantenerlo actualizado sobre nuevas amenazas y cómo combatirlas. Nos gusta educar a los usuarios para que no se metan en problemas, así que esto nos convenció.

Para comenzar rápidamente, puede saltar a la sección Proteger dispositivos. Desde allí, puede hacer clic en el enlace de descarga correspondiente para los sistemas que desea proteger. Apple macOS y Microsoft Windows 10 son compatibles con computadoras de escritorio y portátiles, pero los dispositivos móviles Android e iOS también son compatibles a través de un asistente de inscripción de dispositivos y reciben el mismo trato ciudadano de primera clase que las computadoras de escritorio en términos de protección. Una vez que se instala el agente, lo que lleva solo uno o dos minutos, el sistema protege oficialmente su dispositivo. Si está utilizando un dispositivo móvil, el asistente de inscripción móvil está en la misma página. Agregar usuarios es igualmente fácil en la sección Personas. Puede agregar usuarios de uno en uno o importarlos desde un archivo CSV (valores separados por comas) o desde Microsoft Active Directory, aunque este paso es más complicado.

Lo siguiente en el Tablero es la página de Alertas. Aquí es donde se catalogarán y mostrarán todas las amenazas a medida que se descubran. Al igual que en un administrador de tareas, a medida que se resuelven estas amenazas, puede hacer clic y marcarlas en la lista. Si se cita una amenaza en particular más de una vez, se puede agrupar con un simple interruptor de palanca. Si alguna amenaza requiere limpieza manual o actividad adicional, puede hacer clic en el hipervínculo de la amenaza y ver cuáles son los siguientes pasos. La mayoría de las veces, todo lo que necesita es un simple reinicio para solucionar el problema.

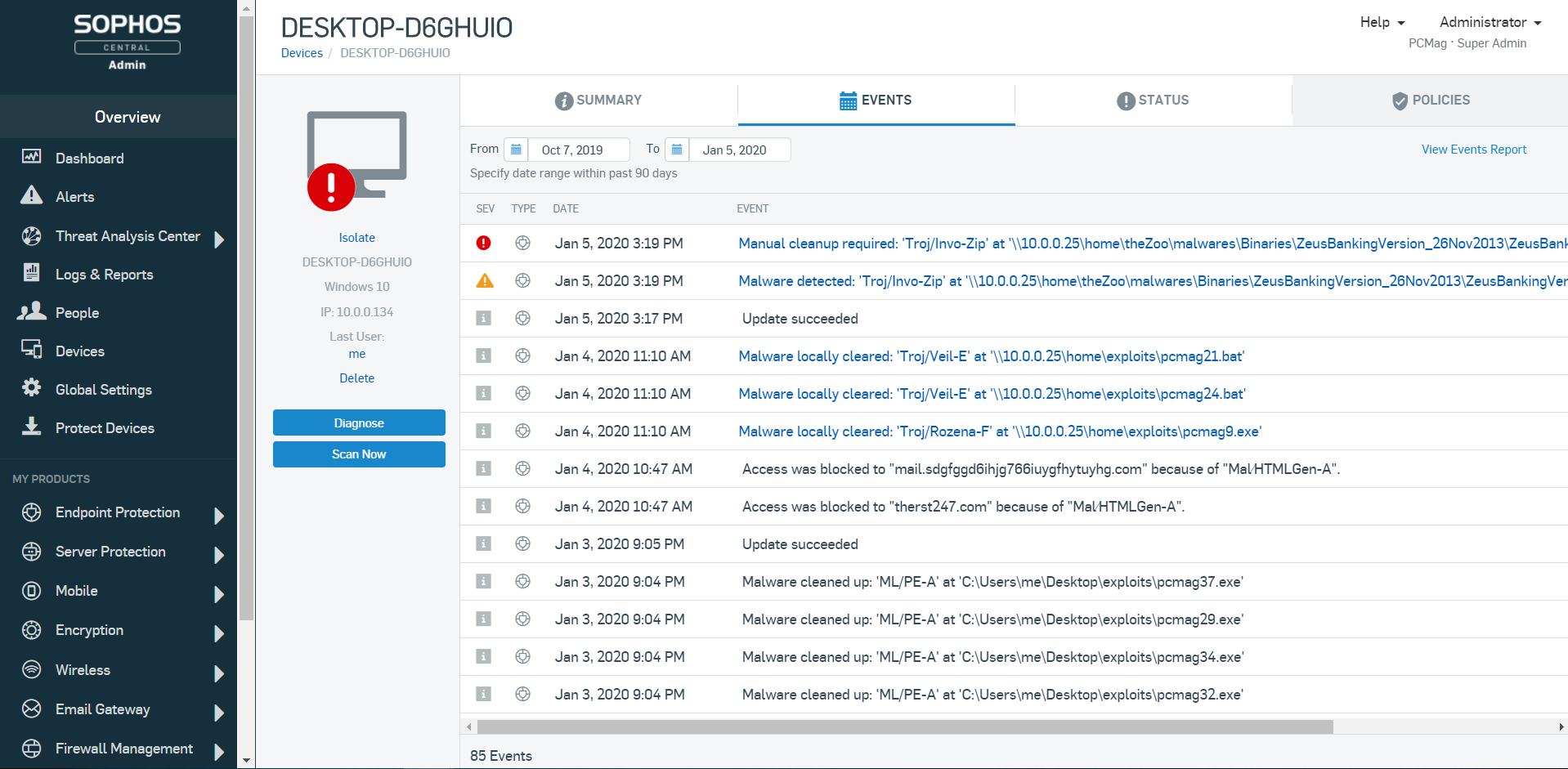

La sección de Dispositivos también es bastante fácil de usar. Para ver los detalles de un sistema específico, simplemente haga clic en él. Desde allí, puede obtener un resumen rápido de los productos instalados, eventos recientes, estado actual del sistema y políticas. Security Health en la pestaña de estado es bastante detallado y puede brindarle un resumen rápido si algo anda mal, como un software desactualizado o una amenaza activa. Las políticas también le permitirán ver de un vistazo qué políticas se aplican a ese dispositivo.

Análisis de raíz de la causa

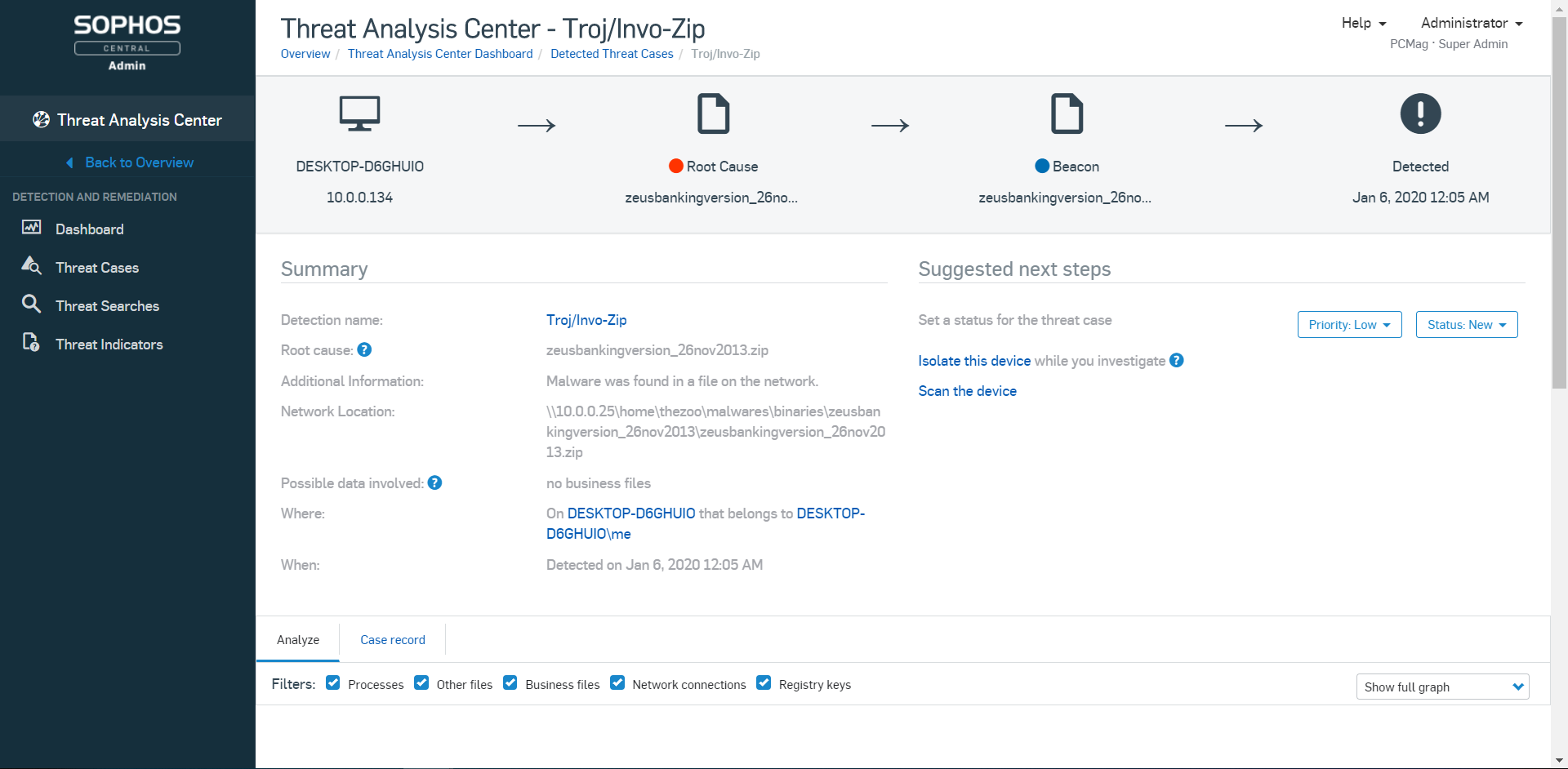

Por el momento, uno de los componentes más útiles de Intercept X es el análisis de la causa raíz. Es genial decir que sus sistemas están protegidos, pero a menudo es más útil saber cómo y por qué ocurrió un ataque. Esto puede ayudar no solo a proteger sus sistemas en el futuro, sino también a educar a los usuarios sobre lo que deben o no deben hacer. Por ejemplo, si Bob descarga una aplicación no autorizada que tiene algún ransomware enganchado, eso se puede sacar a la luz en la próxima reunión de seguridad. Hay bastantes componentes involucrados, pero Sophos lo agrupa en tres partes: descripción general, artefactos y visualización.

La descripción general describe la amenaza y le brinda un resumen de dónde se encontró y cuándo. Artifacts le informa sobre los cambios que intentó realizar en el sistema, mientras que Visualize le muestra un diagrama que muestra la ruta de la infección y cómo el malware intentó interactuar con el resto del sistema. Además de ser uno de los únicos tres productos en este resumen que tiene este tipo de análisis disponible, creemos que Sophos Intercept-X hace el mejor trabajo al presentar los datos porque no solo es claro, también es muy fácil de captar y con un mínimo de conocimientos técnicos. escándalo.

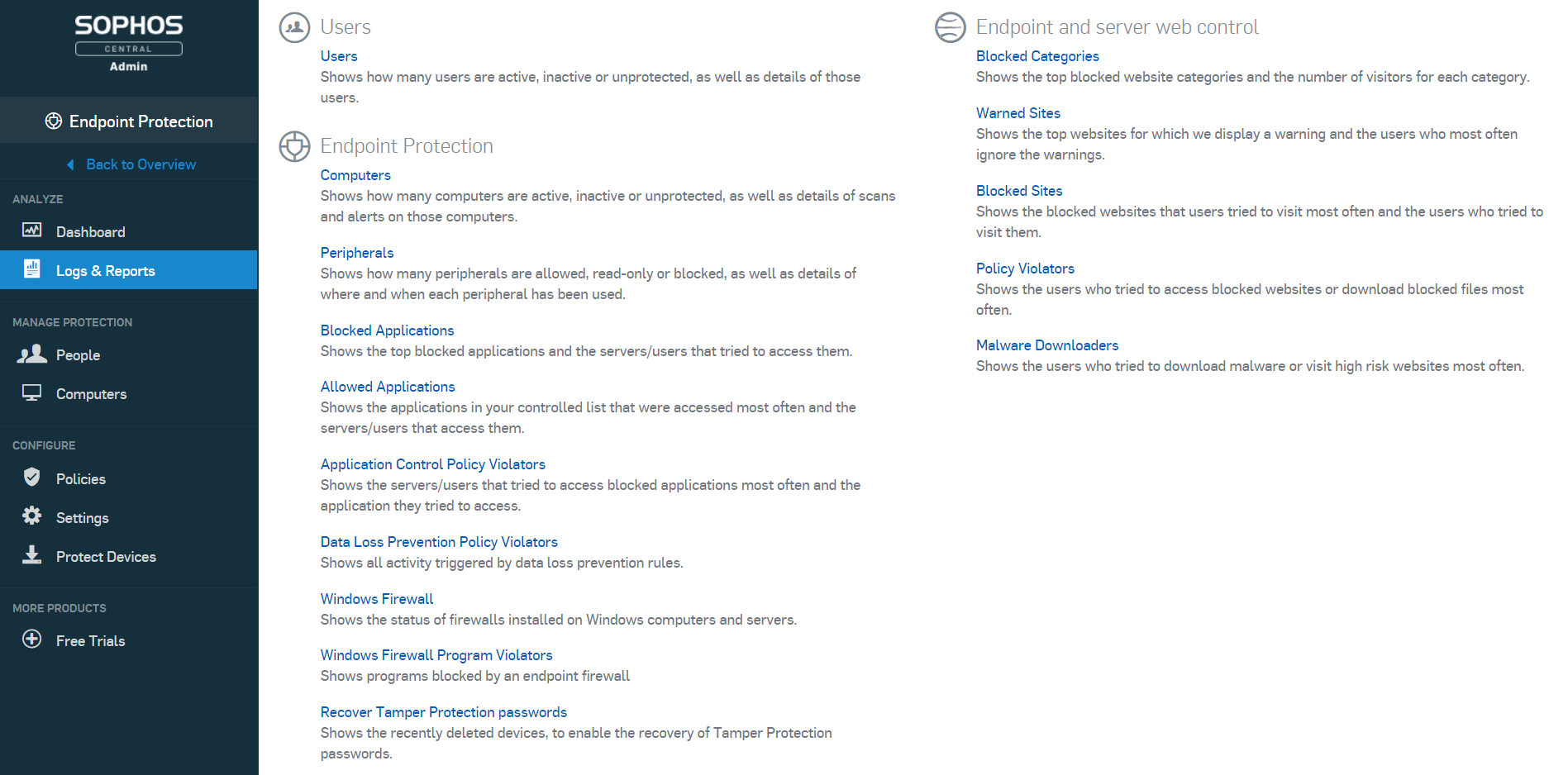

Sin embargo, eso no quiere decir que Sophos Intercept X se haya vuelto más fácil de usar desde la última vez que lo revisamos. De hecho, si existe una desventaja real para el nuevo Sophos, sería la abrumadora cantidad de opciones en lo que respecta a la configuración de políticas. Para comprender realmente lo que está colocando en una póliza, deberá estar preparado para comer una curva de aprendizaje significativa. La buena noticia es que, para empezar, todas las políticas predeterminadas tienen las funciones importantes, por lo que no es necesario que sea astuto aquí, aunque es probable que los administradores de redes grandes no puedan evitarlo. Hay siete categorías de políticas que puede agregar, que van desde el control de aplicaciones hasta el control web, y cada una tiene su propio conjunto único de configuraciones para modificar. Cada política se puede aplicar a usuarios o dispositivos, por lo que hay mucha flexibilidad en cuanto a cuándo y dónde aplicar la configuración.

Anti-ransomware y EDR

Aparte de la protección contra malware, Sophos Intercept X también tiene un desempeño excelente como herramienta anti-ransomware de clase empresarial. Intercept-X brinda una excelente combinación de aprendizaje profundo y detección de exploits para este problema en particular, por lo que puede descubrir rápida y fácilmente si una pieza de software está a la altura de un ransomware. También emplea una función llamada CryptoGuard para recuperar automáticamente cualquier archivo dañado y protegerlo contra intentos de cifrado de ransomware hostiles. Además, cuando combina esas capacidades con su análisis de causa raíz, Intercept X puede rastrear lo que sucede como un programa mientras se ejecuta. Entonces, cualquier cosa que haga se puede revertir más tarde si es necesario. Combinado con un firewall que sabe cómo buscar varios tipos de tráfico hostil, esta es una solución de protección contra ransomware tan buena como hemos visto hasta la fecha.

Nuevo en el producto es el Endpoint Detection and Response (EDR), que aparece como el Centro de análisis de amenazas. Las amenazas se pueden limpiar directamente desde este módulo, además de aislar los dispositivos afectados mientras averigua de dónde provino la amenaza. Le brinda un resumen útil que incluye si los datos comerciales estaban involucrados cuando se produjo la amenaza y cuál fue la causa raíz. Con esta información, puede idear algunas estrategias para prevenir ataques similares en el futuro. Bitdefender GravityZone Ultra también ha incorporado capacidades de EDR con su Panel de riesgos, pero esta es otra área en la que creemos que Sophos Intercept X simplemente implementa la capacidad un poco mejor.

Rendimiento de detección

Nuestro primer paso para probar una plataforma antimalware de clase empresarial es siempre la prueba de phishing. Para ello, utilizamos 10 muestras de PhishTank, un recurso de Internet independiente que enumera sitios web de phishing conocidos. Después de elegir al azar nuestros diez sitios, navegamos a cada uno desde nuestro sistema de prueba usando Internet Explorer. Sophos emitía una alerta cada vez que se realizaba un intento de conexión y no se permitía ninguno de los sitios. No se le mostró muy claramente al usuario del sistema por qué este era el caso sin que ellos miraran en los registros de sus clientes (lo que pocos o ningún usuario final harían), pero el administrador obtiene la imagen completa en el Panel de control. Francamente, nos habríamos sentido un poco más felices con más alertas locales.

La siguiente prueba implicó descargar y ejecutar una nueva base de datos de malware contra el sistema de prueba. Al ejecutar el programa de extracción, todas las muestras fueron detectadas inmediatamente. Sophos Intercept X no brindó al malware la oportunidad de ejecutarse, que es exactamente el resultado que desea aquí y muestra que Sophos ha hecho un buen trabajo el año pasado manteniendo sus sistemas actualizados con la última protección contra malware.

Nuestra tercera prueba se realiza mediante un exploit basado en navegador. Para ello, elegimos una conocida vulnerabilidad de Internet Explorer, llamada MS06-14. Aunque esta debilidad se informó ya en 2006, todavía se usa bastante porque todavía es bastante exitoso. Si se hace correctamente, las cargas útiles que transportan malware que utilizan MS06-14 aún pueden superar a Microsoft Windows Defender. Para probar Sophos en esto, creamos un sitio web ficticio que intentó explotar MS06-14; si el ataque tuviera éxito, crearía una conexión de shell remota. Sophos requiere que un complemento de navegador esté habilitado para este tipo de ataque, pero una vez que lo instalamos en la instancia de Internet Explorer de nuestro sistema de prueba. inmediatamente bloqueó el sitio como malicioso. Al igual que con la prueba de phishing, el hallazgo se anunció en una ventana de alerta, pero no se mostró en el navegador, como Bitdefender GravityZone Ultra.

Nuestra prueba de atacante activo asume que una máquina en algún lugar de su red ha tenido su contraseña de protocolo de escritorio remoto (RDP) comprometida y ahora hay una cuenta limitada hostil activa en la máquina. Nuestro primer paso después de obtener acceso a la máquina remota es descargar una gran cantidad de malware en ella. Para hacer esto, codificamos una amplia variedad de cargas útiles de Metasploit Meterpreter. Sophos capturó cada una de ellas. De los 42 que se copiaron al escritorio a través de RDP, ninguno permaneció viable para su ejecución.

Esos son resultados excelentes y se mantuvieron así cuando los comparamos con los hallazgos de terceros. AV Comparatives, en su Prueba de protección del mundo real de 2019, descubrió que Sohops bloqueaba el 99,5 por ciento de las amenazas sin falsos positivos. Nuevamente, excelentes resultados que lo ponen a la par con jugadores como ESET y Kaspersky Endpoint Security Cloud.

Protección contra amenazas excelente y avanzada

En general, descubrimos que Sophos Intercept X hace un gran trabajo al combinar una potente protección contra amenazas con herramientas avanzadas que pueden poner a cualquier empresa de tamaño en una postura más segura y proactiva. Si bien hay una gran cantidad de aprendizaje involucrado para sus capacidades más avanzadas, el precio que proporciona a cualquier administrador, desde el generalista hasta el especialista en seguridad, tienen las herramientas que necesitan para hacer el trabajo.

Protección de terminales de Sophos Intercept X

La línea de fondo

Sophos Intercept X Endpoint Protection sigue siendo una excelente solución de defensa contra malware para empresas de cualquier tamaño y se ha actualizado con más funciones desde la última vez que lo revisamos. Sin embargo, si bien esto significa que conserva su designación Editors ‘Choice, tenga en cuenta que también representa una curva de aprendizaje significativa.

Este boletín puede contener publicidad, ofertas o enlaces de afiliados. Suscribirse a un boletín informativo indica su consentimiento a nuestros Términos de uso y Política de privacidad. Puede darse de baja de los boletines informativos en cualquier momento.